Vad gör cryptopro csp-programmet. Syftet med CryptoPro CSP

CryptoPro är en mjukvarulinje av kryptoleverantörer. De används i många utvecklarprogram för att generera elektroniska signaturer, arbeta med certifikat, PKI-organisationsstruktur etc.

CryptoPro låter dig lösa flera problem samtidigt:

- Företagsanvändare - du kan använda alla vanliga Microsoft-program, allt detta skyddas mycket tillförlitligt av rysk kryptografi.

- Systemintegratörer – skapa de senaste programmen och applikationerna under tillförlitligt skydd med möjligheten att använda de rikaste Microsoft-verktygen.

Varför behöver du CryptoPro-programmet?

CryptoPro-programmet används för att skydda din information. Kryptografiskt skydd kommer att säkerställa skyddet av upphovsrätt, konfidentialitet och informationsintegritet, vilket är anledningen till att programmet behövs. Användningen av ett sådant system ger inte fullständigt skydd, så glöm inte tekniska skyddsåtgärder. Efter att ha mottagit intygen får de laga kraft.

Skyddspunkter (funktioner):

- Författarskap

- Sekretess

- Integritet

- Replay skydd

- Skydd mot påtvingande av andras information

- Skydd mot virus och programvaruändringar

Grundläggande funktioner:

- Initialiseringsfunktioner – för att ge applikationen valet av en specifik kryptoleverantör för den funktionalitet som krävs.

- Nyckelgenereringsfunktion - designad för korrekt generering, lagring, kryptografiska nycklar av olika typer

- Nyckelutbytesfunktion - utformad för att överföra data från den första applikationen till den andra för större interaktion mellan dem.

Hur arbetar man med CryptoPro-programmet?

Grundläggande filer och kompatibilitet med Microsoft-produkter krävs för att vara installerade. Vi rekommenderar att du installerar en nyckellagringstjänst, eftersom detta är mycket säkrare än att lagra nycklar i registret. Vid stöld av certifikat från registret döljs nycklarna i en behållare för vilken ett inställt lösenord krävs. Återkallelseleverantör - denna komponent används inte hemma vid installation, äktheten av certifikatet kontrolleras varje gång via OSCP-servern. En kryptoleverantör på OS-kärnnivå behövs om du använder en LTC-server, IPsec eller EFS-filsystem, i andra fall behöver du inte använda det. Kompatibilitet med kryptopro-programmet är bara nödvändigt om allt har en gammal version på operativsystemet.

Vi lämnar allt som det är, bara avmarkera rutan "Spara inte information om använda flyttbara media. Detta gör att du kan ta reda på vilka media som var anslutna till systemet, kopierade och använde nycklar och certifikat för kryptoproprogrammet.

Sedan startar vi om systemet efter installationen för att undvika olika laggar och buggar.

Steg 2. Första installationen

Ställa in läsare. På den här fliken kan du lägga till varifrån nycklarna ska läsas om det önskade alternativet inte finns där, kan du installera drivrutinerna för läsaren manuellt. Enligt standarden inkluderar läsarna ett smartkort, Rutoken, Etoken, hårddiskar och ett register.

Ställa in nyckelmediatyp. Här kan du välja var nycklarna ska sparas.

Slumptalssensorer. De används för att skapa nycklar standarden kommer med en biologisk RSD, men du kan ladda ner och installera din egen om du vill. För användare som arbetar hemifrån räcker den inbyggda DSD:n.

Servicefliken är gjord för att arbeta med själva containrarna. Om du använder ett register - detta är en fil eller flera filer, nycklar eller certifikat lagras i den här behållaren.

Fliken Algoritmer används för att konfigurera den asymmetriska algoritmen. Du kan välja vilka parametrar den ska använda.

På fliken Säkerhet, i fältet CSP-driftläge, välj alternativet att använda en nyckellagringstjänst, detta är mycket säkrare än att lagra nycklar i programminnet, och du kan även välja den maximala mängden nyckellagring där. För att välja maximal nyckellagring måste du aktivera cachningsalternativet, varefter du måste starta om din dator.

Steg 3. Jobb

För att arbeta med programmet måste vi skaffa en nyckel eller ett certifikat. Du kan få det till exempel här http://psk-tender.ru/pered-aukcionom/.

För att få den behöver du lämna in en ansökan om registrering och efter att godkännande från servern kommer kan du ansöka om ett certifikat.

Efter att ha mottagit certifikatet kan du gå in i SCP-kryptoproprogrammet och arbeta med certifikatet

På tjänstfliken kan du testa din behållare, kopiera eller ta bort den. Nedan finns en panel där du kan kontrollera dina certifikat, ännu lägre kan du lägga till dina. På den sista fliken kan du tilldela ett nytt lösenord till behållaren och ta bort tidigare sparade lösenord. Hitta mer detaljerad information om programmet i sökningen.

Bevis på dokumentsignatur

Tidsstämpeln som tas emot på den digitala signaturen bekräftar tidpunkten för skapande av den digitala signaturen för efterföljande lösning av konflikter relaterade till användningen av det elektroniska dokumentet.

Bevis på giltigheten av signeringsnyckelcertifikatet vid tidpunkten för undertecknandet

Närvaron av bevis på äktheten av den digitala signaturen i det signerade dokumentet gör att du kan bekräfta giltigheten av signaturnyckelcertifikatet. En extra tidsstämpel intygar tidpunkten för insamling av bevis på äkthet och låter dig därför verifiera signaturens giltighet även om inte bara signaturnyckelcertifikatet avbröts (återkallades), utan också om signaturnyckelcertifikatet för den aktuella statusen tjänsten eller mellanliggande CA-certifikat avbröts eller återkallades. Det är alltså fortfarande möjligt att använda ett återkallat certifikat för att verifiera digitala signaturer som skapats före återkallelsen. Detta problem är relevant för alla elektroniska dokumenthanteringssystem.

Inget behov av nätverkssamtal

Beviset på äkthet som ingår i den förbättrade digitala signaturen inkluderar hela uppsättningen data och certifikat som krävs för att verifiera den digitala signaturen.

Samtidigt är hela skalan av potentiella problem förknippade med behovet av nätverksförfrågningar helt löst - behovet av sådana förfrågningar försvinner, eftersom all nödvändig data redan är kopplad till den digitala signaturen.

Andra användningsområden

Omfattningen av andra möjliga tillämpningar av den förbättrade digitala signaturen är mycket bred. Till exempel kan en förbättrad digital signatur användas för långtidslagring av signerade dokument i de fall det är nödvändigt att utföra verifiering efter betydligt långa tidsperioder efter att den digitala signaturen skapats. Detta kan vara praktiskt när du organiserar arkiv av elektroniska dokument. Att eliminera behovet av nätverkssamtal kan vara användbart i system där sådana samtal är otillgängliga eller omöjliga av en eller annan anledning, till exempel på grund av det etablerade säkerhetsläget.

Detta format inkluderar:

- Dokument som ska signeras (kan lagras separat från alla andra fält).

- Signerbara attribut.

- Elektronisk digital signatur.

- Tidsstämpel mottagen för det digitala signaturvärdet.

- Hash-koder för bevis på äkthet.

- Extern tidsstämpel erhållen för allt ovan.

- Bevis på äkthet (certifikatvärden och information om återkallelse).

Hemsida

Vladimir, för att verifiera en signatur i Adobe Reader behöver du inte köpa och installera licenser för CryptoPro PDF- och CryptoPro CSP-produkterna. I Adobe Reader eller Adobe Acrobat klickar du på knappen Signaturer. Välj sedan den elektroniska signatur som du vill ta reda på information om. Efter det, tryck på höger musknapp. I menyn som öppnas väljer du "Visa signaturegenskaper".

Hemsida

Dima, till exempel, i Moldavien använder en av de organisationer som utfärdar digitala signaturer MoldSign Desktop Suite. Detta program används för att signera/verifiera dokument. För att logga in på personliga konton för statliga tjänster används en webbportal, som fungerar som ett enda autentiseringscenter. Men i allmänhet har denna fråga en mycket indirekt relation till CryptoPro i Ryska federationen.

Hemsida

Irina, skillnaderna i förmågan att arbeta med elektroniska signaturer i programmen Adobe Reader och Adobe Acrobat beror på funktionerna i dessa program (detta är tillverkarens policy, Adobe) och är inte på något sätt relaterade till driften av CryptoPro PDF-modul. Det är möjligt att skapa en elektronisk signatur i ett PDF-dokument med hjälp av Adobe Reader i version 11.0.07 och högre, samt i DC-version. I version 8, 9, X, XI (upp till version 11.0.07) är det möjligt att skapa en elektronisk signatur vid utökad tillgång till ett dokument. Tillgängliga PDF-dokument inkluderar PDF-formulär som är avsedda för användare att fylla i Adobe Reader eller PDF-filer som har nåtts.

-

Zhanna

Anna, god eftermiddag. För närvarande strider det mot lagen att utfärda en elektronisk signatur utan den sökandes personliga närvaro. Att utfärda en elektronisk signatur till användaren är i huvudsak ett verktyg för juridisk självbetjäning, vilket eliminerar behovet av att kontakta en notarie. Ett identitetskort är ett av stegen för att få en elektronisk digital signatur. Detta kan inte göras utan din personliga närvaro. Därför, även om initiativtagaren till att skapa din e-postsignatur är chefen för organisationen, är din personliga närvaro i ett visst skede obligatorisk.

Seryoga

Hej Andrei! Olika programvaror är lämpliga för att arbeta med elektroniska signaturer. Om vi pratar om Cryptopro så är det verkligen en ledare i branschen för kryptoleverantörer. Programvaran som Cryptopro-plugins är kompatibla med kan ses på organisationens officiella webbplats. Nyckelns giltighetstid beror på vilken kryptoleverantör du väljer.

Privata nycklar används för att lagra signaturen. För närvarande finns följande privata nyckellagringsenheter: smartkort, USB-nyckelbrickor, Touch-Memory-surfplattor och ett register (i skyddat datorminne).

När det gäller personlig identitet kan en e-postsignatur för kassaregistret göras för vilken anställd som helst i enlighet med företagets chefs beslut.Irina

Ksenia, för att uppdatera CIPF till version 4, måste du installera om CryptoPro CSP genom "Lägg till eller ta bort program" på den officiella webbplatsen. Sedan måste du avinstallera den tidigare versionen av programmet och starta om datorn. Efter avinstallation och omstart kan du installera nästa version av programmet, baserat på installationsrekommendationerna. Om frågan uppstår, CryptoPro, vilken version som behövs beroende på OS, måste du bekanta dig med kompatibiliteten hos versioner när du installerar på olika OS. Du kan också läsa hela installationsguiden på Cryptopro-webbplatsen. Rutoken behöver också uppdateras enligt instruktionerna.

Darina

Jag vet med säkerhet att det inte är mindre utbrett än Crypto - VipNet CSP. Förresten, denna kryptoleverantör är också gratis. Jag frågade flera CA, de fungerar helt enkelt bara med CRYPTO. De säger att nycklarna i VipNet CSP är unika. Förresten, det beror också på ditt operativsystem. Till exempel med Windows 8 är det bara Crypto som passar mig.

Vladimir

Förstod jag rätt att CryptoPro PDF behövs för att verifiera signaturen? I detta avseende är frågan: måste jag köpa en licens för CryptoPro PDF- och CryptoPro CSP-programmen för att kontrollera signaturer i CryptoPro-dokumentationen? Eller räcker grundlicensen för Crypto PRO i det här fallet?

Dima

Frågan är rent pedagogisk. I Ryska federationen används CryptoPro-mjukvaran för att arbeta med handelsplattformar och digitala signaturer, vilket är ledande på marknaden. Vilka analoger av denna programvara används i andra länder (Europa, USA)? Jag är intresserad av att organisera arbetet med digitala signaturer för ändamål som liknar vårt i allmänhet, samt den programvara som används i synnerhet, särskilt öppen källkod, om sådan finns. Jag försökte googla det själv, men antingen letar jag på fel ställe eller så är allt arbete med digitala signaturer utomlands organiserat annorlunda.

Irina

Jag försöker ta reda på hur man installerar CryptoPro PDF-programvaran. Jag har inte Adobe Acrobat. Hur kan jag skapa en signatur med CryptoPro PDF i Adobe Reader? Och finns det några skillnader i funktionaliteten hos CryptoPro PDF för Adobe Reader och Adobe Acrobat?

Timur

Andrey, för att arbeta med en elektronisk signatur måste du ha Crypto-Pro CSP-programmet installerat, version inte lägre än 4.0. Så nej, du kan inte klara dig utan CryptoPro. En elektronisk signatur (certifikat för elektronisk signaturnyckel) kan registreras på vilket flyttbart lagringsmedium som helst (token, flash-enhet, diskett) eller i datorregistret. Som regel utfärdas en elektronisk signatur för anbud och statliga tjänster till chefen för organisationen. Men det kan också göras för alla anställda som har nödvändig befogenhet i organisationen. Den maximala giltighetstiden för en elektronisk signatur är 1 år från det att certifikatet genereras.

Andrey

Jag vill börja jobba med elektroniska signaturer. Vilken programvara behöver du för att arbeta med elektroniska signaturer? Är det nödvändigt att installera CryptoPro? Och var registreras den elektroniska signaturen? För vilken anställd kan en kassanyckel göras? Och vad blir nyckelns giltighetstid?

Konstantin

Ksenia, i ditt fall fungerar det tyvärr inte utan extra kostnader. För att byta till nya standarder måste du uppdatera både programvaran och token. Hårdvaruimplementering av algoritmerna krävs. Tyvärr fungerar dessa enheter endast i kombination med CryptoPro Rutoken CSP. De fungerar bara med icke-återtagbara nycklar. Du kan inte använda dem för att lagra vanliga CryptoPro CSP-behållare.

Ksenia

Har en fråga. Det finns CryptoPro Rutoken elektroniska nycklar, som nu kommer att ta slut i september. Efter detta förstår jag att vi måste byta till version 4. Men det är inte klart hur man byter till version 4? De där. Det räcker med att köpa ny mjukvara ver. 4 eller kommer det att bli nödvändigt att köpa nya Rutokens? Det finns mer än 100 av dem och de köptes precis det året. Berätta för mig hur man byter till en annan version så att den inte är så globalt dyr?

Efter att du köpt en licens i vår webbutik får du ett e-postmeddelande där du hittar:

- produktlicensnyckel

- länk till produktdistribution

- länk till bruksanvisning

Steg 1

Först måste du ta reda på om du har installerat Cryptopro CSP tidigare och om den är installerad, vilken version?

Detta kan göras genom att noggrant undersöka din Start-meny: det borde finnas ett objekt CRYPTO-PRO, som har ett program CryptoPro CSP.

Om du inte hittar det har du troligtvis inte CryptoPRO installerat, så gå gärna till.

Om du hittar den, kör den CryptoPro CSP. Där ser vi fliken Allmänt, där licensens giltighetstid och versionsnummer anges.

Om versionsnumret stämmer överens med den version du köpte (till exempel om fönstret säger 4.0.****, och du köpte CryptoPro CSP 4.0, betyder det att det matchar), då du behöver inte installera om programmet, men skriv bara in licensnyckeln. Hur man gör detta - titta på .

Steg 2

Du får reda på att programmet inte är installerat. Det betyder att du måste ladda ner CryptoPro CSP och installera den.

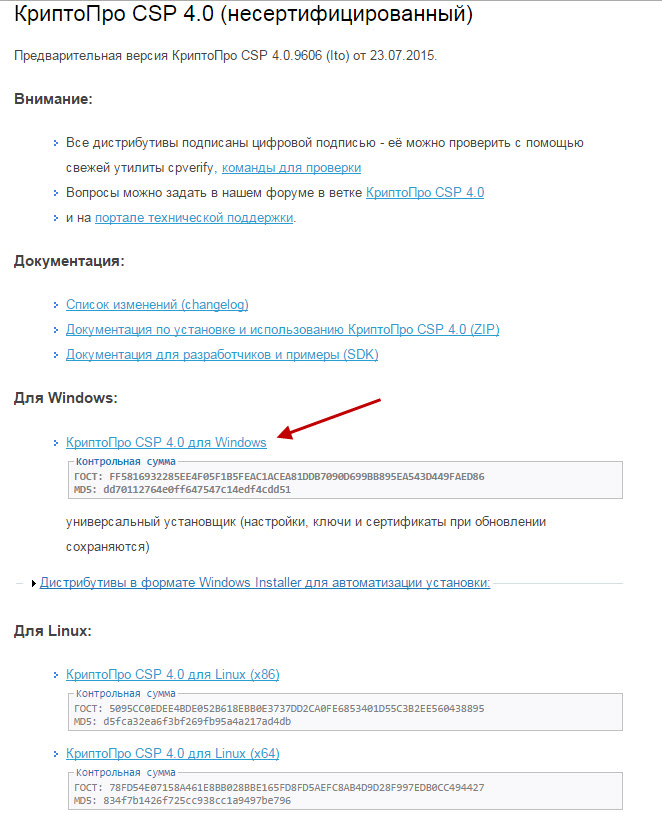

Att ladda ner det är inte så lätt: kryptoleverantören är ett sätt att skydda kryptografiskt information, vilket innebär att dess distribution är föremål för registrering hos de relevanta myndigheterna. Därför måste du följa länken som kom till dig i brevet eller gå till CryptoPro-webbplatsen själv genom att använda länken http://www.cryptopro.ru/downloads och välja från listan över produkter CryptoPro CSP.

Du kommer att se något sånt här:

Klicka på länken " Föranmälan" och fyll i ett formulär från många fält. Efter att ha fyllt i formuläret och registrerat dig kommer du att behöva godkänna licensavtalet, och då har du fortfarande möjlighet att ladda ner programdistributionen.

Vid tidpunkten för publiceringen ser distributionsvalsidan ut så här:

Om du köpte versionen CryptoPro CSP 3.6, då måste du välja en version R4– idag är den mest funktionell.

Om du har köpt en licens för CryptoPro CSP 3.9 var försiktig: CryptoPro CSP 3.9 - certifierad version, men stöder inte Windows 10, CryptoPro CSP 3.9R2 - stöder Windows 10, certifiering planerad för Q4 2015

Om du köpte version 4.0, välj sedan CryptoPro CSP 4.0 i enlighet med detta (rekommenderas för att arbeta med Windows 10, certifiering är planerad till tredje kvartalet 2015).

Du måste ladda ner den här filen:

Steg 3

Du har laddat ner installationsfilen CryptoPro CSP, och nu måste du installera själva programmet. För att göra detta, kör installationsfilen om vi ser en säkerhetsvarning, måste du tillåta programmet att göra ändringar på din dator. Klicka på knappen i fönstret som öppnas Installera (rekommenderas)

Installationen av programmet sker automatiskt inom några minuter och kräver inte användarmedverkan.

Allt, Installationen slutförd.

Steg 4

Nu måste du ange licensnyckeln i ett speciellt fönster. Du kan komma till det på detta sätt (sökvägen kan variera något beroende på versionen av operativsystemet):

Start - Program - CryptoPro - CryptoPro CSP.

Tryck sedan på knappen Ange en licens

I fönstret som öppnas fyller du i fälten i enlighet med den mottagna licensen.

Steg 5

Vi gläds! Vi har precis installerat en kryptoleverantör. Inte så svårt, eller hur?

Men du måste förstå att CryptoPro CSP själv inte kan göra någonting. Nästa steg är att installera (eller helt enkelt konfigurera) program som kommer att interagera med CryptoPro CSP och lösa dina problem, vare sig det är elektronisk signatur, kryptering eller något annat.

Vanligtvis, för att utföra en elektronisk signatur, använder de eller - de kan köpas från oss i webbutiken. Vi försökte göra köpet så bekvämt som möjligt: elektroniska licenser skickas direkt efter betalning (även på natten), ett stort urval av betalningsmetoder.

Om du tyckte att instruktionerna var användbara - dela det, hittar du knappar för detta precis under artikeln.

I följande instruktioner kommer jag att berätta hur du installerar CryptoPro Office-signatur , CryptoARM, hur man arbetar med tokens och så vidare.

Om du inte vill missa våra artiklar, prenumerera på oss på sociala nätverk! Länkar till våra sociala medier hittar du längst ner på skärmen.